- تكنلوجيا

” نادي تكنولوجيا المعلومات Data Club في تركيا “

تشمل تكنولوجيا المعلومات استخدام الحواسيب والاتصالات، وتحويل البيانات إلى معلومات، بما في ذلك الإحصاءات والتحقيقات والبحوث، والمراقبة، والدراسات الاستقصائية . منظومة…

أكمل القراءة » - تكنلوجيا

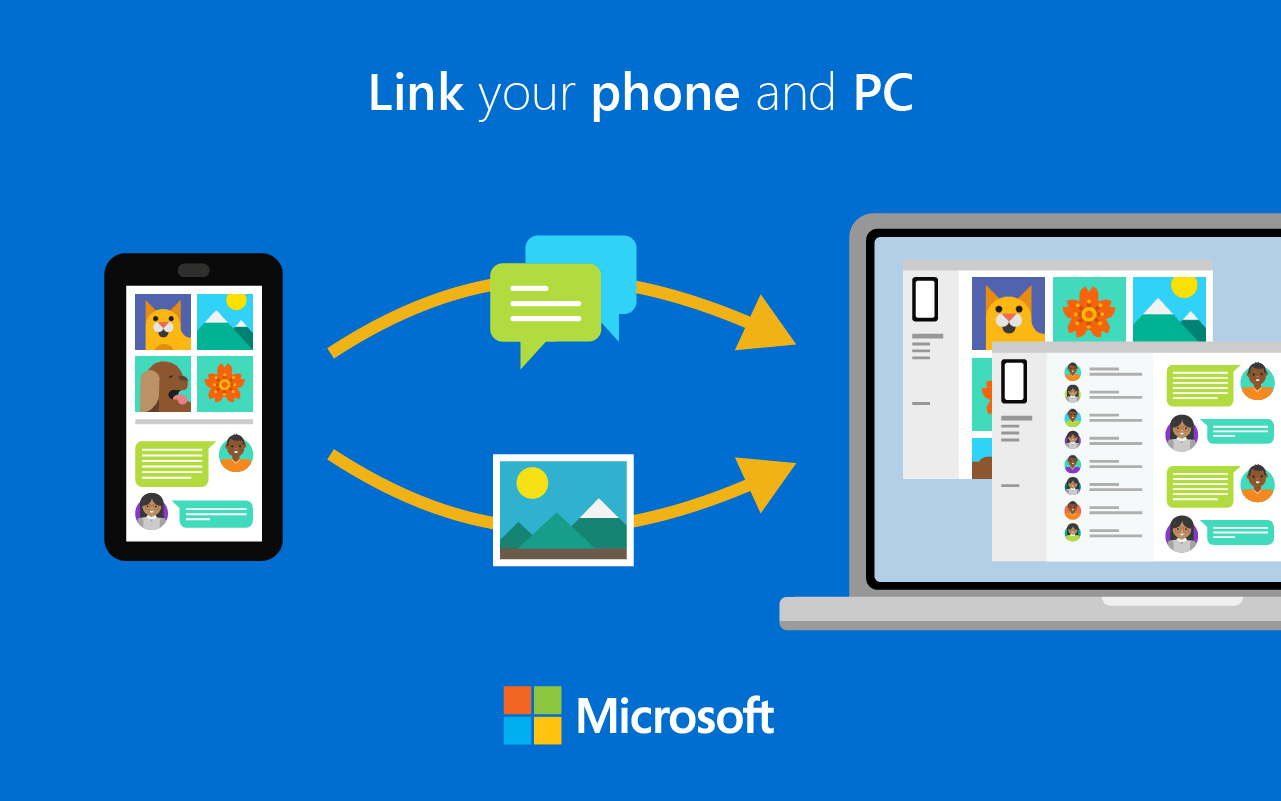

مايكروسوفت تُحدّث تطبيقها Your Phone بدعمه لرسائل MMS ومزامنة بيانات الهاتف

في آواخر العام الماضي، أتاحت شركة مايكروسوفت تطبيقها Your Phone على أندرويد، والذي بكل بساطة سيُتيح للمستخدم ربط هاتفه الذكي مع ويندوز،…

أكمل القراءة » - تكنلوجيا

تعرف على الجيل الجديد للإنترنت 5G وتأثيره على حياتنا وهواتفنا

صار الحديث بخصوص الجيل الخامس من الانترنت أو 5G على كل لسان. فهذا الجيل الجديد من الانترنت قد يغير العالم من…

أكمل القراءة » - تكنلوجيا

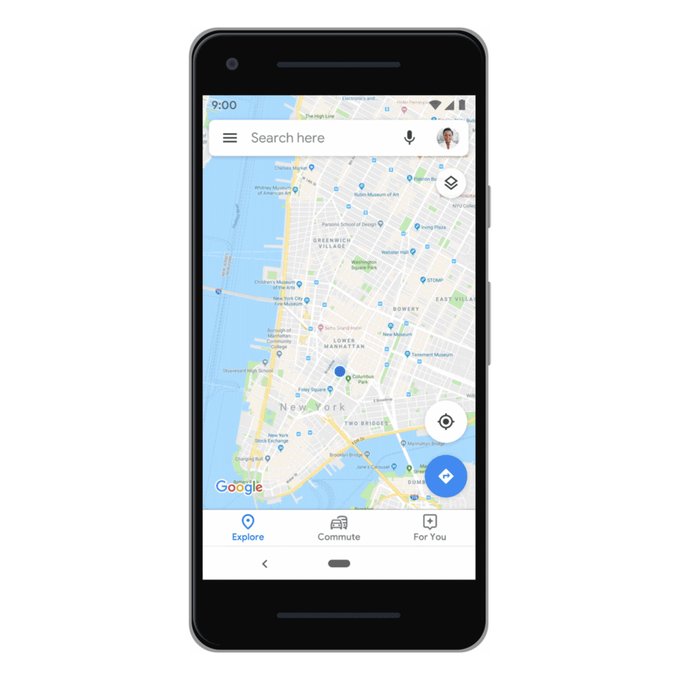

ميّزة جديدة من غوغل لحذف تاريخ الموقع الجغرافي ونشاط المستخدم بشكل آلي

أعلنت Google عن اضافة ميزة جديدة تتيح الحذف التلقائي لسجّل الموقع الجغرافي وبيانات نشاط المستخدم. وقالت Google في مدونة على موقع الشركة “سواء كنت تبحث…

أكمل القراءة » - تكنلوجيا

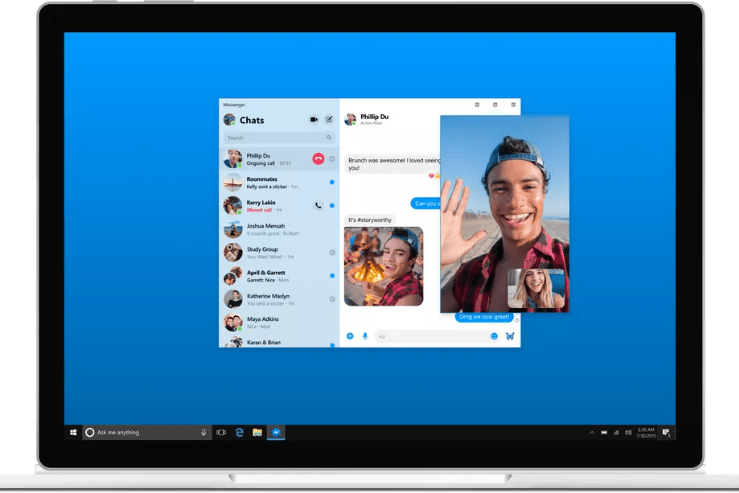

فيسبوك تعد بأمان أكثر في تطبيقات المحادثة وتعلن عن نسخة ماسنجر خاصة لسطح المكتب

بدأ مؤتمر فيسبوك F8 السنوي ليستهل فيه المدير التنفيذي للشركة مارك زوكيربيرغ الحديث عن خطة الأمان الجديدة التي تتبعها الشركة لتوفير بيئة…

أكمل القراءة » - تكنلوجيا

هل تخططون للسفر قريباً؟ عليكم اتباع هذه الخطوات لحماية أجهزتكم وحياتكم الرقمية

خطة طوارئ رقميّة لعبور الحدود والحواجز تعتبر أجهزة الهاتف الذكي والحواسيب الشخصية صيداً ثميناً للقوى الأمنية والحواجز المنتشرة في مناطق…

أكمل القراءة » - تكنلوجيا

أكبر عملية نصب تعرضت لها جوجل و فيس بوك

النصب على الإنترنت ليس سهلا، لكنه ممنوع قانونيا وأخلاقيا ولا يجب تجربته أو التفكير على هذا النحو. بعض النصابين يسرقون بضعة…

أكمل القراءة » - تكنلوجيا

محرك البحث DuckDuckGo ينضم إلى محركات بحث Chrome

في خُطوةٍ قد يراها البعض غريبةً بعض الشيء كأن تقوم بتضمين أحد المُنافسين ليكون خياراً لمُستخدميك في نظامك الشخصي، قامت…

أكمل القراءة » - تكنلوجيا

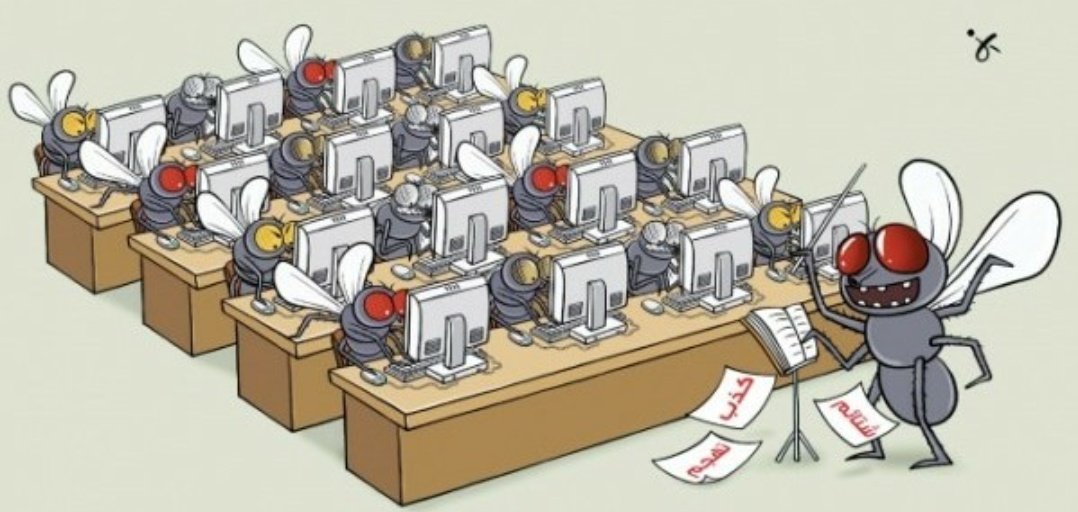

كل شيء حول الذباب الإلكتروني وعلاقته بالأخبار المزيفة وخطاب الكراهية

خلال الأشهر الأخيرة ظهر مصطلح جديد في مجال الإعلام الرقمي وهو الذباب الإلكتروني، بعض وسائل الإعلام بدأت تستخدم هذا المصطلح…

أكمل القراءة » - تكنلوجيا

ثغرة أمنية في 4 برامج إدارة كلمات المرور واسعة الاستخدام تجعلها عُرضةً للاختراق

وفقًا لباحثين من شركة الأبحاث في مجال الأمن ISE ، فإن أربعةً من برامج إدارة كلمات المرور ذائعة الصّيت تمثل هدفًا ضعيفًا…

أكمل القراءة »